Mọi người đều hiểu chức năng cơ bản của tường lửa – bảo vệ mạng của bạn khỏi phần mềm độc hại và truy cập trái phép. Nhưng chi tiết cụ thể về cách thức hoạt động của tường lửa thì ít được biết đến hơn.

Chính xác thì bức tường lửa là gì? Các loại tường lửa khác nhau hoạt động như thế nào? Và có lẽ quan trọng nhất – loại tường lửa nào là tốt nhất?

Tường lửa 101

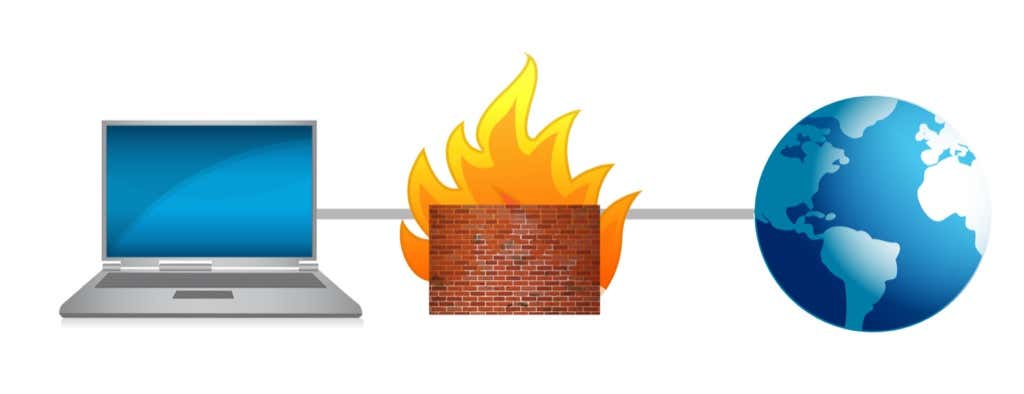

Nói một cách đơn giản, tường lửa chỉ là một điểm cuối mạng khác. Điều khiến nó trở nên đặc biệt là khả năng chặn và quét lưu lượng truy cập đến trước khi xâm nhập vào mạng nội bộ, ngăn chặn các tác nhân độc hại truy cập.

Xác minh tính xác thực của từng kết nối, ẩn IP đích khỏi tin tặc và thậm chí quét nội dung của từng gói dữ liệu – tường lửa làm tất cả. Tường lửa đóng vai trò như một loại trạm kiểm soát, kiểm soát cẩn thận loại hình giao tiếp được đưa vào.

Tường lửa lọc gói

Tường lửa lọc gói là công nghệ tường lửa đơn giản nhất và ít tiêu tốn tài nguyên nhất hiện có. Mặc dù ngày nay nó không còn được ưa chuộng nữa nhưng chúng vẫn là thiết bị bảo vệ mạng chủ yếu trong các máy tính cũ.

Tường lửa lọc gói hoạt động ở cấp độ gói, quét từng gói đến từ bộ định tuyến mạng. Nhưng nó không thực sự quét nội dung của các gói dữ liệu – chỉ quét tiêu đề của chúng. Điều này cho phép tường lửa xác minh siêu dữ liệu như địa chỉ nguồn và đích, số Hải cảng, v.v.

Như bạn có thể nghi ngờ, loại tường lửa này không hiệu quả lắm. Tất cả những gì tường lửa lọc gói có thể làm là cắt giảm lưu lượng mạng không cần thiết theo danh sách kiểm soát truy cập. Vì nội dung của gói không được kiểm tra nên phần mềm độc hại vẫn có thể xâm nhập.

Cổng cấp mạch

Một cách tiết kiệm tài nguyên khác để xác minh tính hợp pháp của các kết nối mạng là cổng cấp mạch. Thay vì kiểm tra tiêu đề của các gói dữ liệu riêng lẻ, cổng cấp mạch sẽ tự xác minh phiên đó.

Một lần nữa, tường lửa như thế này không tự kiểm tra nội dung truyền tải, khiến nó dễ bị tấn công bởi một loạt các cuộc tấn công độc hại. Điều đó có nghĩa là việc xác minh các kết nối Giao thức điều khiển truyền (TCP) từ lớp phiên của mô hình OSI tốn rất ít tài nguyên và có thể tắt các kết nối mạng không mong muốn một cách hiệu quả..

Đây là lý do tại sao các cổng cấp mạch thường được tích hợp vào hầu hết các giải pháp bảo mật mạng, đặc biệt là tường lửa phần mềm. Các cổng này cũng giúp che dấu địa chỉ IP của người dùng bằng cách tạo kết nối ảo cho mỗi phiên.

Tường lửa kiểm tra trạng thái

Cả Tường lửa lọc gói và Cổng cấp mạch đều là triển khai tường lửa không trạng thái. Điều này có nghĩa là chúng hoạt động trên một bộ quy tắc tĩnh, hạn chế tính hiệu quả của chúng. Mỗi gói (hoặc phiên) được xử lý riêng biệt, chỉ cho phép thực hiện các kiểm tra rất cơ bản.

Mặt khác, Tường lửa kiểm tra trạng thái sẽ theo dõi trạng thái kết nối cùng với thông tin chi tiết của từng gói được truyền qua nó. Bằng cách giám sát quá trình bắt tay TCP trong suốt thời gian kết nối, tường lửa kiểm tra trạng thái có thể biên soạn một bảng chứa địa chỉ IP và số cổng của nguồn và đích, đồng thời khớp các gói đến với bộ quy tắc động này.

Do đó, rất khó để lén đưa các gói dữ liệu độc hại vượt qua tường lửa kiểm tra trạng thái. Mặt khác, loại tường lửa này tiêu tốn nhiều tài nguyên hơn, làm chậm hiệu suất và tạo cơ hội cho tin tặc sử dụng các cuộc tấn công Từ chối dịch vụ phân tán (DDoS) nhằm vào hệ thống.

Tường lửa proxy

Được biết đến nhiều hơn với tên gọi Cổng cấp ứng dụng, Tường lửa proxy hoạt động ở lớp trước của mô hình OSI – lớp ứng dụng. Là lớp cuối cùng tách người dùng khỏi mạng, lớp này cho phép kiểm tra các gói dữ liệu một cách kỹ lưỡng và tốn kém nhất nhưng phải trả giá bằng hiệu năng.

Tương tự như Cổng cấp mạch, Tường lửa proxy hoạt động bằng cách can thiệp giữa máy chủ và máy khách, làm xáo trộn địa chỉ IP nội bộ của cổng đích. Ngoài ra, các cổng cấp ứng dụng còn thực hiện kiểm tra gói sâu để đảm bảo không có lưu lượng độc hại nào có thể lọt qua.

Và mặc dù tất cả các biện pháp này tăng cường đáng kể tính bảo mật của mạng nhưng nó cũng làm chậm lưu lượng truy cập đến. Hiệu suất mạng bị ảnh hưởng do các hoạt động kiểm tra tiêu tốn nhiều tài nguyên được thực hiện bởi tường lửa có trạng thái như thế này, khiến nó không phù hợp với các ứng dụng nhạy cảm với hiệu suất..

Tường lửa NAT

Trong nhiều thiết lập máy tính, mấu chốt của an ninh mạng là đảm bảo mạng riêng, che giấu địa chỉ IP riêng lẻ của thiết bị khách khỏi tin tặc và nhà cung cấp dịch vụ. Như chúng ta đã thấy, điều này có thể được thực hiện bằng cách sử dụng tường lửa Proxy hoặc cổng cấp Mạch.

Một phương pháp ẩn địa chỉ IP đơn giản hơn nhiều là sử dụng Tường lửa dịch địa chỉ mạng (NAT). NAT tường lửa không yêu cầu nhiều tài nguyên hệ thống để hoạt động, khiến chúng trở thành cầu nối giữa máy chủ và mạng nội bộ.

Tường lửa ứng dụng web

Chỉ Tường lửa mạng hoạt động ở lớp ứng dụng mới có thể thực hiện quét sâu các gói dữ liệu, như Tường lửa proxy hoặc tốt hơn là Tường lửa ứng dụng web (WAF).

Hoạt động từ bên trong mạng hoặc máy chủ, WAF xem xét tất cả dữ liệu được truyền bởi các ứng dụng web khác nhau, đảm bảo rằng không có mã độc nào lọt qua được. Loại kiến trúc tường lửa này chuyên kiểm tra gói và cung cấp bảo mật tốt hơn tường lửa cấp bề mặt.

Tường lửa đám mây

Tường lửa truyền thống, cả tường lửa phần cứng cũng như phần mềm, không có khả năng mở rộng tốt. Chúng phải được cài đặt có tính đến nhu cầu của hệ thống, tập trung vào hiệu suất lưu lượng truy cập cao hoặc bảo mật lưu lượng mạng thấp.

Nhưng Tường lửa trên đám mây linh hoạt hơn nhiều. Được triển khai từ đám mây dưới dạng máy chủ proxy, loại tường lửa này chặn lưu lượng truy cập mạng trước khi truy cập vào mạng nội bộ, cấp phép từng phiên và xác minh từng gói dữ liệu trước khi cho phép truy cập vào.

Điều tuyệt vời nhất là những tường lửa như vậy có thể được tăng giảm công suất khi cần thiết, điều chỉnh theo các mức lưu lượng truy cập đến khác nhau. Được cung cấp dưới dạng dịch vụ dựa trên đám mây, dịch vụ này không yêu cầu phần cứng và được chính nhà cung cấp dịch vụ duy trì.

Tường lửa thế hệ tiếp theo

Thế hệ tiếp theo có thể là một thuật ngữ gây hiểu lầm. Tất cả các ngành dựa trên công nghệ đều thích tung ra những từ thông dụng như thế này, nhưng nó thực sự có ý nghĩa gì? Loại tính năng nào đủ điều kiện để tường lửa được coi là thế hệ tiếp theo?

Trên thực tế, không có định nghĩa chặt chẽ nào cả. Nói chung, bạn có thể coi các giải pháp kết hợp các loại tường lửa khác nhau thành một hệ thống bảo mật hiệu quả duy nhất là Tường lửa thế hệ tiếp theo (NGFW). Tường lửa như vậy có khả năng kiểm tra gói sâu đồng thời loại bỏ DDoS các cuộc tấn công, cung cấp khả năng phòng thủ nhiều lớp chống lại tin tặc..

Hầu hết tường lửa thế hệ tiếp theo sẽ thường kết hợp nhiều giải pháp mạng, chẳng hạn như VPN, Hệ thống ngăn chặn xâm nhập (IPS) và thậm chí cả phần mềm chống vi-rút vào một gói mạnh mẽ. Ý tưởng là cung cấp một giải pháp hoàn chỉnh nhằm giải quyết tất cả các loại lỗ hổng mạng, mang lại sự bảo mật mạng tuyệt đối. Để đạt được mục đích này, một số NGFW cũng có thể giải mã thông tin liên lạc của Lớp cổng bảo mật (SSL), cho phép chúng phát hiện các cuộc tấn công được mã hóa.

Loại tường lửa nào là tốt nhất để bảo vệ mạng của bạn?

Vấn đề về tường lửa là các loại tường lửa khác nhau sử dụng các cách tiếp cận khác nhau đối với bảo vệ một mạng.

Tường lửa đơn giản nhất chỉ xác thực các phiên và gói mà không làm gì với nội dung. Tường lửa cổng đều nhằm mục đích tạo kết nối ảo và ngăn chặn quyền truy cập vào các địa chỉ IP riêng. Tường lửa có trạng thái theo dõi các kết nối thông qua quá trình bắt tay TCP, xây dựng bảng trạng thái chứa thông tin.

Sau đó là tường lửa thế hệ tiếp theo, kết hợp tất cả các quy trình trên với khả năng kiểm tra gói sâu và nhiều tính năng bảo vệ mạng khác. Rõ ràng là NGFW sẽ cung cấp cho hệ thống của bạn khả năng bảo mật tốt nhất có thể, nhưng đó không phải lúc nào cũng là câu trả lời đúng.

Tùy thuộc vào mức độ phức tạp của mạng và loại ứng dụng đang chạy, hệ thống của bạn có thể hoạt động tốt hơn bằng giải pháp đơn giản hơn nhằm bảo vệ khỏi các cuộc tấn công phổ biến nhất. Ý tưởng tốt nhất có thể là chỉ sử dụng dịch vụ third-party Cloud bức tường lửa, chuyển công việc tinh chỉnh và bảo trì tường lửa cho nhà cung cấp dịch vụ.

.