Loại: Các bài viết

HDG giải thích: Tôi có Virus không? Đây là những dấu hiệu cảnh báo

Bất cứ ai đã từng có virus trong hệ thống máy tính của họ đều biết nó có thể gây căng thẳng như thế nào. Nó không quan trọng cho dù bạn có chương trình phần mềm bảo mật tiên tiến hay mạnh mẽ, [...]...

Đọc thêm →HDG giải thích: Siêu dữ liệu là gì và nó được sử dụng như thế nào?

Nếu bạn sở hữu một trang web hoặc làm việc trong các lĩnh vực liên quan đến viết hoặc quản lý nội dung trực tuyến, thì bạn có thể đã nghe nói về siêu dữ liệu. Đó là thứ bạn không thể tránh khỏi (bạn cũng không nên xếp hạng trong công cụ tìm kiếm). Câu hỏi bạn có thể hỏi là "siêu dữ liệu là gì - và quan trọng hơn là làm thế nào [...]...

Đọc thêm →HDG giải thích: GPS hoạt động như thế nào?

Lần cuối cùng bạn sử dụng điện thoại để Google Maps xác định chính xác vị trí của bạn trên bản đồ, bạn có bao giờ dừng lại và tự hỏi làm thế nào để GPS hoạt động chính xác như vậy không? Hệ thống định vị toàn cầu (GPS) đã được Bộ Quốc phòng Hoa Kỳ ra mắt vào năm 1973 (được gọi là NAVSTAR). Đến năm 1993, có 24 [...]...

Đọc thêm →HDG giải thích: Keylogger là gì và làm cách nào để xóa nó khỏi máy tính của tôi?

Keylogger hay còn gọi là keystroke logger, là một chương trình lén lút được sử dụng bởi tội phạm mạng để ngấm ngầm ghi lại từng tổ hợp phím được thực hiện trên máy tính của bạn. Mục đích chính là thu thập thông tin nhạy cảm của bạn như mật khẩu hoặc thông tin đăng nhập và gửi lại cho tin tặc. Ban đầu, keylogger được sử dụng để theo dõi hoạt động của nhân viên trên máy tính, nhưng điều này nhanh chóng trở thành [...]...

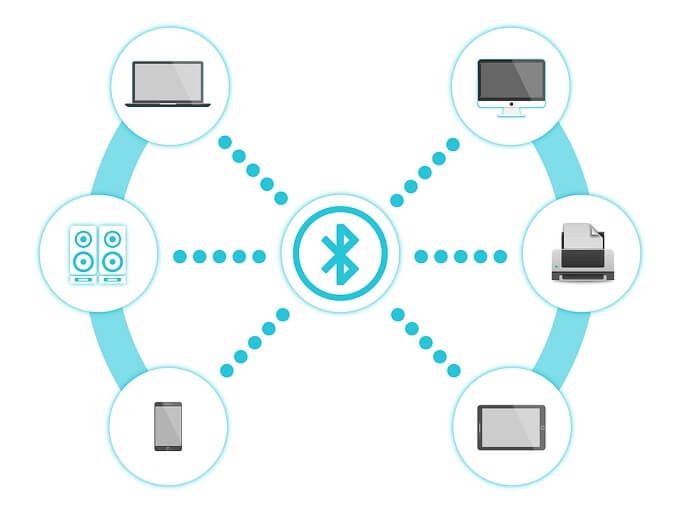

Đọc thêm →HDG giải thích: Bluetooth là gì và nó thường được sử dụng để làm gì?

Nhiều bạn đọc cái này có thể nhớ những ngày xưa tồi tệ khi có bất kỳ hai tiện ích nào để nói chuyện với nhau. Điện thoại di động (không phải điện thoại thông minh!) Đều có dây cáp độc quyền của riêng họ. Các máy tính đã không chấp nhận Universal Bus Bus, vì vậy chúng cũng có một mớ hỗn độn về các tiêu chuẩn kết nối khác nhau. WiFi cũng không phải là một điều, [...]...

Đọc thêm →Tại sao hầu hết các điện thoại mới đều bỏ Jack cắm tai nghe

Giắc cắm âm thanh nổi TRS (đầu, vòng, tay áo) 3,5mm đã có từ rất lâu. Phiên bản 6.35mm ban đầu xuất hiện từ cuối những năm 1800, nơi nó được sử dụng trong các tổng đài điện thoại. Phiên bản 3,5mm ra đời vào những năm 1950 và vẫn được sử dụng rộng rãi cho đến ngày nay. Điều này có nghĩa là bạn có thể lấy một cặp [...]...

Đọc thêm →Hacking mũ đen, trắng và xám được xác định

Tin tặc. Các tin tức thích báo cáo về họ và công chúng chỉ thích hoàn toàn hiểu sai những gì họ thực sự làm. Từ hacker hacker đã trở nên gắn liền với những tên tội phạm máy tính độc hại, phần lớn nhờ vào cách thức mà nó sử dụng trên các phương tiện truyền thông và phim ảnh. Ban đầu, loại thuật sĩ máy tính độc hại được biết đến như là một kẻ bẻ khóa, nhưng nó [...]...

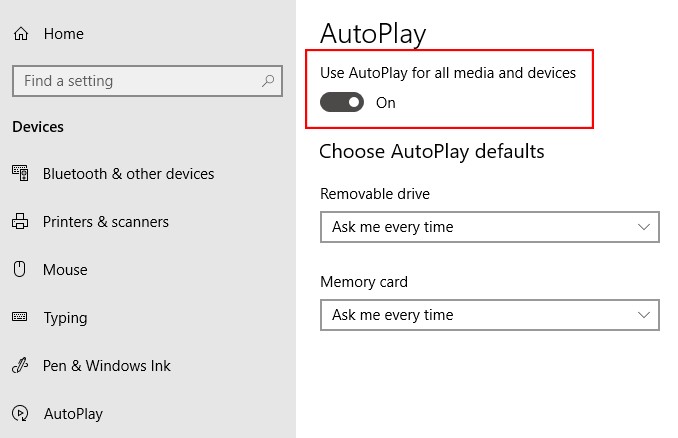

Đọc thêm →Cách loại bỏ Virus Shortcut trong USB bằng CMD

Một vi-rút máy tính có thể đến từ mọi nơi - ngay cả các thiết bị lưu trữ di động. Khi ổ flash USB bị nhiễm tìm đường đến PC của bạn, nó sẽ được kích hoạt nhờ chức năng Windows tích hợp có tên AutoRun. May mắn thay, có một cách để vô hiệu hóa tính năng này. Trong bài viết này, chúng tôi sẽ chỉ cho bạn cách bạn [...]...

Đọc thêm →End of Life có ý nghĩa gì đối với phần mềm và bạn có nên quan tâm?

Trước khi chúng tôi bắt đầu, hãy hiểu rằng bài viết này cũng đề cập đến các hệ điều hành (HĐH), cụ thể là Windows, nhưng các nguyên tắc có thể áp dụng cho bất kỳ phần mềm, ứng dụng hoặc HĐH nào. Khi bạn nghe hoặc nhận được thông báo rằng phần mềm của bạn đang ở gần End of Life (EOL), nó sẽ hơi bối rối. Nghe có vẻ cuối cùng, như thể phần mềm của bạn sẽ hoạt động [...]...

Đọc thêm →99 trong số các chương trình phần mềm miễn phí Windows tốt nhất bạn có thể không biết

Do sự phổ biến của bài viết trước của tôi trên Help Desk Geek có 99 cách để làm cho máy tính của bạn nhanh chóng, Iithve đã quyết định viết một bài đăng danh sách khác với 99 mục, nhưng lần này trên các chương trình phần mềm miễn phí Windows mà bạn có thể chưa nghe thấy. Nếu bạn tìm kiếm các chương trình phần mềm miễn phí tốt nhất, thì hay phần mềm miễn phí hàng đầu của [hoặc]...

Đọc thêm →